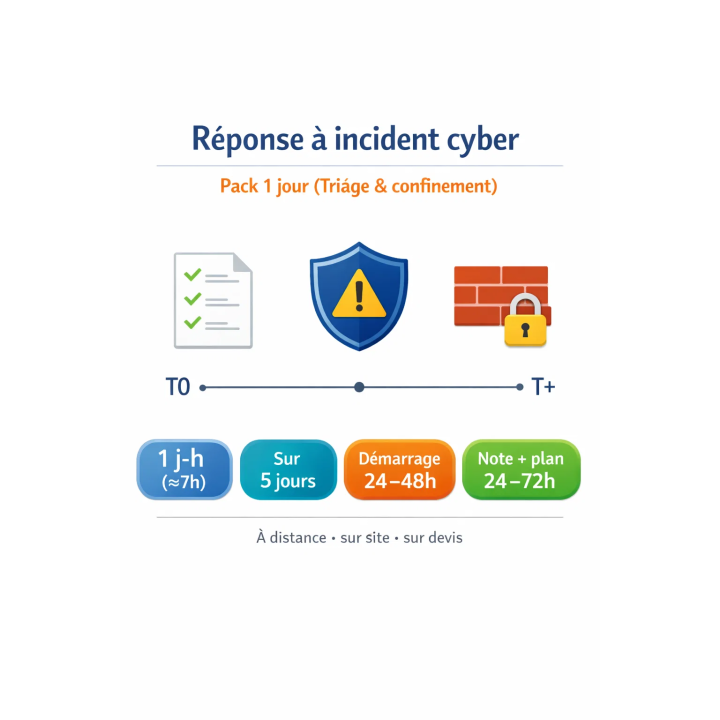

Forfait Réponse à Incident Cyber – Pack 1 jour (Triage & confinement)

Pack 1 jour-homme (≈7h) pour cadrer une réponse à incident cyber (ransomware, comptes compromis, suspicion de fuite) et lancer les actions de confinement/reprise de contrôle. Consommable sur 5 jours. Livrables : note d’incident + plan d’action immédiat + procédure d’escalade (version courte). Prolongeable en Pack 3 jours.

Objectif de la prestation

Ce forfait vous donne accès à un expert pour cadrer rapidement une réponse à incident cyber et engager les actions prioritaires : contenir, reprendre le contrôle et structurer la suite.

Le Pack 1 jour est pensé pour un besoin court (triage & confinement). Si l’incident est large (ransomware, multi-systèmes, arrêt d’activité), privilégiez le Pack 3 jours.

Contenu de la prestation

- Cadrage de l’incident et organisation de la réponse (rôles, priorités, canal de crise)

- Aide à la collecte de preuves minimales (logs, captures, éléments utiles) sans perturber la situation

- Recommandations de confinement (comptes, accès, postes, sauvegardes, services critiques)

- Actions guidées de reprise de contrôle (sécurisation des accès, MFA, durcissement rapide)

- Coordination avec votre prestataire IT / hébergeur / éditeur SaaS (si nécessaire)

- Formalisation d’une note d’incident + plan d’action immédiat (24–72h)

Périmètre standard (Pack 1 jour)

- Volume : 1 jour-homme (jusqu’à 7 heures d’assistance).

- Utilisation : consommable sur 5 jours calendaires à compter du premier créneau (qualification) afin de gérer les relances/étapes (réinitialisations, échanges prestataire, validations, etc.).

- 1 organisation et 1 incident principal (ex. compromission de comptes, suspicion de fuite, poste(s) suspect(s), ransomware débutant).

- Mode : à distance (visio/téléphone + actions guidées). Intervention sur site possible sur devis.

- Extensions : passage en Pack 3 jours, jours supplémentaires, périmètre multi-sites, analyses techniques approfondies : sur devis.

Les 7h couvrent les sessions (visio/téléphone), le temps d’analyse et la rédaction des livrables.

Livrables

- Note d’incident (exécutif + technique, 2–4 pages) : chronologie, impact, périmètre, mesures prises, risques résiduels, actions restantes prioritaires.

- Plan d’action immédiat (checklist 24–72h) : étapes de confinement, sécurisation, restauration / reprise, communications internes.

- Procédure d’alerte & d’escalade (version courte) : rôles, contacts, circuits de décision, critères “on bascule sur Pack 3 jours”.

Délais & disponibilité

- Démarrage : selon disponibilité, généralement sous 24–48h ouvrées après cadrage.

- Horaires : lun–ven, 9h–18h (heure de Paris). Hors horaires / week-end : sur devis.

En cas d’incident en cours (ransomware / fuite active), contactez-nous avant commande pour confirmer la disponibilité et le mode d’intervention.

Après votre achat

- Qualification (30–60 min) : ce qui s’est passé, ce qui est impacté, priorités (contenir / reprendre le contrôle).

- Plan d’action immédiat : mesures de confinement et sécurisation des accès.

- Coordination : échanges avec prestataire IT / hébergeur / éditeur si nécessaire.

- Livrables : note d’incident + checklist 24–72h + escalade (version courte).

Sessions visio : jusqu’à 4 participants (au-delà : 2 sessions ou sur devis).

Pré-requis (pour aller vite)

- Un référent décisionnaire (direction/IT) + un canal de contact joignable.

- Accès aux informations minimales : périmètre touché, comptes concernés, alertes reçues, sauvegardes disponibles.

- Contacts prestataires : infogérant, hébergeur, éditeur SaaS critique.

- Si possible : être devant un poste pendant les sessions (partage d’écran).

Sécurité & confidentialité

- Nous ne demandons jamais vos mots de passe.

- Vous restez aux commandes : accompagnement pas à pas (prise en main uniquement si nécessaire et avec votre accord).

- NDA possible sur demande.

- Conservation des éléments de travail : pendant la mission puis suppression au plus tard 6 mois après la fin (sauf demande contraire / obligations).

Limites (hors périmètre)

- Ce service n’est pas une investigation forensique complète ni un test d’intrusion (pentest).

- La récupération de données/comptes dépend des services tiers et des sauvegardes disponibles (pas de garantie absolue).

- Les démarches juridiques (plainte, autorités) restent sous responsabilité du client ; nous fournissons une note réutilisable.

Bénéfices pour le client

- Réduire le temps de flottement et éviter les erreurs dans les premières heures.

- Limiter l’impact (technique, financier, image) et sécuriser l’essentiel.

- Disposer d’une base claire pour décider : extension, restauration, communication, priorités.

FAQ

Quand choisir le Pack 1 jour ?

Quand vous avez besoin d’un triage rapide et de lancer les actions prioritaires : containment, reprise de contrôle, organisation de la suite. Si l’incident est large (ransomware, multi-systèmes, arrêt d’activité), basculez vers le Pack 3 jours.

Comment sont consommées les 7 heures ?

Le pack couvre jusqu’à 7h consommables sur 5 jours calendaires (sessions + analyse + rédaction des livrables), pour gérer relances et validations.

Quels livrables vais-je recevoir ?

Une note d’incident (2–4 pages), une checklist 24–72h (plan d’action immédiat) et une procédure d’escalade (version courte) avec critères de bascule Pack 3 jours.

Intervenez-vous sur site ?

Le mode standard est à distance (visio/téléphone + actions guidées). Une intervention sur site est possible sur devis.

Dois-je vous contacter avant de commander ?

En cas d’incident en cours (ransomware/fuite active), il est recommandé de confirmer la disponibilité avant commande. Sinon, commandez et la qualification est planifiée au plus vite.

Demandez-vous des mots de passe ?

Non. Vous restez aux commandes ; l’accompagnement se fait pas à pas (prise en main uniquement si nécessaire et avec votre accord).