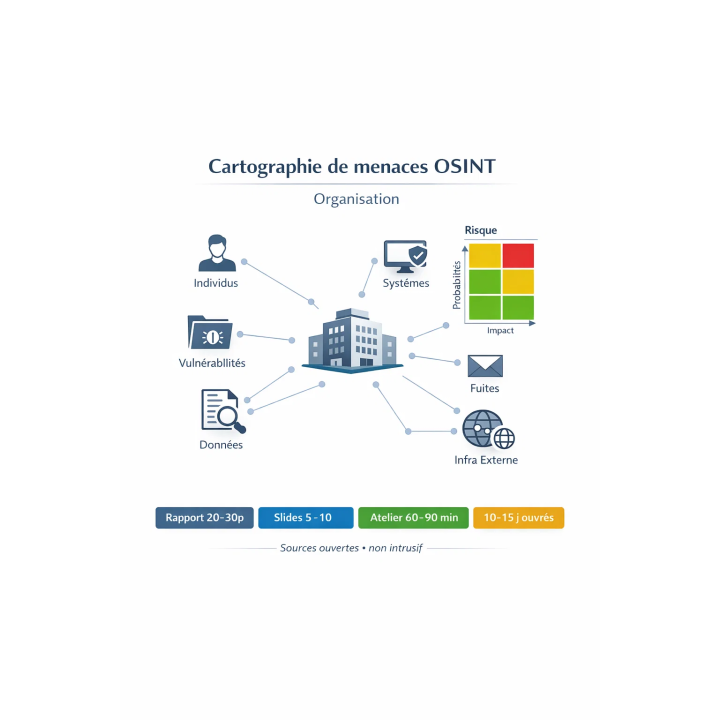

Cartographie de Menaces OSINT – Organisation

Cartographie OSINT de la surface d’exposition de votre organisation : informations publiques exploitables, actifs visibles, dirigeants exposés, scénarios de fraude, ingénierie sociale et ciblage plausible.

Inclus : rapport de 20 à 30 pages, matrice de risques impact × plausibilité, recommandations priorisées, compte-rendu synthétique de 1 à 2 pages et atelier de restitution de 2 h.

Cadre : sources ouvertes uniquement, légalement accessibles, sans intrusion, sans test technique offensif, sans faux profil et sans accès à des informations privées ou non autorisées.

La cartographie de menaces OSINT permet de comprendre ce qu’un acteur malveillant peut apprendre sur votre organisation à partir d’informations publiquement accessibles, puis de transformer ces constats en scénarios de risque actionnables.

- Format : cartographie OSINT ponctuelle pour 1 organisation

- Délai : 2 à 4 semaines selon la taille de l’organisation et le périmètre validé

- Livrables : rapport 20–30 pages + matrice de risques + compte-rendu synthétique 1–2 pages

- Restitution : atelier de restitution de 2 h en visio, jusqu’à 8 participants

- Cadre : sources ouvertes uniquement, légalement accessibles, sans intrusion ni usurpation

Objectif

Dresser un état des lieux structuré de votre exposition OSINT : quelles informations sur votre organisation, vos dirigeants, vos marques, vos domaines et vos actifs visibles peuvent être exploitées par un acteur malveillant à partir de sources ouvertes.

L’objectif est de transformer ces informations publiques en scénarios concrets : fraude au faux RIB, usurpation d’identité, spearphishing, ingénierie sociale, ciblage de personnels clés, ciblage d’actifs sensibles ou exploitation d’informations exposées.

Pour qui ?

- Directions générales, RSSI, DSI, équipes cybersécurité, conformité, juridique, sûreté, communication ou gestion de crise.

- Organisations qui veulent comprendre ce qu’un attaquant, fraudeur, concurrent ou acteur hostile peut apprendre depuis des sources ouvertes.

- Structures exposées à des risques de fraude, d’ingénierie sociale, d’usurpation, de campagne hostile ou de ciblage de personnels clés.

- Entreprises, associations, institutions ou collectivités qui souhaitent bâtir une politique d’hygiène informationnelle.

- Organisations qui veulent prioriser des actions de réduction d’exposition avant une veille récurrente, une campagne de sensibilisation ou un durcissement cybersécurité.

Périmètre standard

- Analyse d’1 organisation : raison sociale, nom commercial et variantes usuelles.

- Jusqu’à 3 domaines ou sites web, avec leurs principaux sous-domaines publics.

- Jusqu’à 5 dirigeants, porte-paroles ou personnes clés, en analyse macro et sans intrusion dans la vie privée.

- Langues couvertes : français et anglais.

- Zone couverte : 1 pays ou zone principale.

- Sources analysées : web public, presse, sites institutionnels, réseaux sociaux publics, moteurs de recherche, dépôts publics, documents accessibles, annuaires, registres publics et sources ouvertes pertinentes selon le contexte.

- Extensions possibles sur devis : domaines supplémentaires, multi-pays, langues additionnelles, dirigeants supplémentaires, filiales, marques, produits ou périmètre sectoriel spécifique.

Sources ouvertes & cadre OSINT

- Recherche uniquement dans des sources ouvertes et légalement accessibles.

- Aucune intrusion, aucun test d’intrusion, aucun scan offensif et aucune exploitation de faille.

- Aucun contournement de mot de passe, aucune récupération de compte et aucun accès non autorisé.

- Aucune création de faux profil, aucune usurpation d’identité et aucune ingénierie sociale.

- Aucun accès à des sources privées, fermées, payantes ou non autorisées.

- La prestation vise à cartographier l’exposition informationnelle publique ; elle ne constitue pas une enquête clandestine ni un audit technique intrusif.

Analyse réalisée

- Cartographie des informations publiques sur l’organisation : structure, activités, marques, canaux officiels, sites, technologies visibles et informations organisationnelles.

- Analyse macro de l’exposition des dirigeants, porte-paroles et rôles clés, sans intrusion dans la vie privée.

- Identification des actifs visibles : domaines, sous-domaines publics, pages sensibles, documents publics, dépôts, informations techniques ou organisationnelles accessibles.

- Recherche de données potentiellement sensibles : schémas, documents, listings, métadonnées, éléments organisationnels ou contenus facilitant une attaque.

- Repérage des éléments pouvant faciliter fraude, usurpation, spearphishing, ingénierie sociale ou ciblage de personnels clés.

- Qualification des informations selon leur impact potentiel, leur facilité d’exploitation et leur plausibilité dans un scénario d’attaque.

Scénarios de menace

- Fraude au faux RIB, faux fournisseur, faux ordre de virement ou usurpation de processus interne.

- Spearphishing ciblant la direction, la finance, les achats, les RH, le support ou d’autres rôles sensibles.

- Usurpation de marque, de dirigeant, de collaborateur ou de canal officiel.

- Ingénierie sociale facilitée par des informations publiques sur l’organisation, les projets, les outils ou les équipes.

- Ciblage d’actifs visibles : domaines, sous-domaines, services exposés, documents publics ou informations techniques.

- Exploitation réputationnelle : campagne hostile, détournement de communication, incohérences publiques ou contenus sensibles réutilisables.

Matrice de risques & priorisation

- Classement des scénarios selon l’impact potentiel et la plausibilité.

- Priorisation des risques les plus actionnables et les plus sensibles pour l’organisation.

- Association de chaque risque prioritaire à des mesures d’atténuation possibles.

- Identification des actions rapides, des chantiers de fond et des sujets à arbitrer en direction.

- Recommandations d’hygiène informationnelle : processus, communication, IT, sensibilisation et gouvernance des informations publiques.

Livrables

- Rapport détaillé de 20 à 30 pages.

- Cartographie de la surface d’exposition OSINT de l’organisation.

- Liste des vulnérabilités informationnelles prioritaires.

- Scénarios de menace plausibles : fraude, ingénierie sociale, usurpation, ciblage d’actifs ou de personnes clés.

- Matrice de risques impact × plausibilité.

- Recommandations priorisées et mesures d’atténuation.

- Compte-rendu synthétique de 1 à 2 pages : décisions prises, risques prioritaires, plan d’actions et responsables.

- Atelier de restitution de 2 h en visio, jusqu’à 8 participants.

Déroulé / Comment ça se passe

- Vous commandez la prestation ou prenez contact si le périmètre doit être validé avant achat.

- Un cadrage initial définit l’organisation, les domaines, les dirigeants, les marques, le contexte métier et les risques prioritaires.

- La collecte OSINT est réalisée uniquement à partir de sources ouvertes légalement accessibles.

- L’exposition de l’organisation, des dirigeants et des actifs visibles est cartographiée.

- Les scénarios de menace sont formulés : fraude, ingénierie sociale, usurpation, ciblage d’actifs ou de personnels clés.

- Les risques sont priorisés dans une matrice impact × plausibilité.

- Le rapport est livré, puis un atelier de restitution de 2 h permet d’aligner IT, sécurité, direction et métiers sur les actions prioritaires.

Délais & disponibilité

- Délai standard : 2 à 4 semaines selon la taille de l’organisation et le périmètre validé.

- Le délai démarre après réception du brief complet et validation du périmètre.

- Le délai peut être décalé si les informations nécessaires au cadrage sont incomplètes.

- Les périmètres étendus : multi-pays, nombreuses filiales, langues supplémentaires, domaines supplémentaires ou forte contrainte de calendrier nécessitent un cadrage spécifique.

Pré-requis

- Raison sociale de l’organisation, variantes usuelles, nom commercial, marques ou anciennes dénominations utiles.

- Pays ou zone principale à couvrir.

- Domaines, sites web et éventuels sous-domaines publics à inclure.

- Marques, produits ou services exposés : ceux qu’un fraudeur pourrait imiter ou exploiter.

- Canaux officiels : site, réseaux sociaux, pages institutionnelles, comptes publics, communiqués.

- Rôles clés concernés : finance, achats, RH, support, direction, communication, IT, sécurité ou autres fonctions sensibles.

- Scénarios déjà redoutés : faux RIB, usurpation, spearphishing, campagne hostile, fraude fournisseur, fuite documentaire ou ciblage d’actifs.

- Incidents, tentatives ou signaux déjà vécus, même résumés, afin d’orienter la priorisation.

- Participants à l’atelier de restitution : idéalement un référent IT / sécurité et un référent métier, par exemple finance, RH, communication ou direction.

- Un point de contact pour planifier le kick-off, valider les hypothèses et organiser la restitution.

Confidentialité & conservation

- Les informations partagées lors du cadrage sont limitées au strict nécessaire pour réaliser la cartographie.

- Un accord de confidentialité peut être envisagé sur demande avant transmission d’éléments sensibles.

- Les livrables peuvent contenir des informations sensibles sur l’exposition publique de l’organisation : ils doivent être diffusés avec précaution.

- Les éléments de travail sont conservés pendant la mission, puis supprimés au plus tard 6 mois après la fin de la prestation, sauf demande contraire du client.

- Une durée de conservation spécifique peut être définie au cadrage si votre organisation a des contraintes particulières.

Limites / Hors périmètre

- Cette prestation n’est pas un audit technique intrusif, un test d’intrusion ou un scan de vulnérabilités.

- Elle ne remplace pas un audit sécurité complet, un audit RGPD, un PIA, un audit de conformité ou une analyse forensique.

- Elle repose uniquement sur des sources ouvertes légalement accessibles.

- Elle ne comprend pas d’intrusion, d’accès non autorisé, de contournement de protection, de faux profil ou d’ingénierie sociale.

- Elle ne comprend pas de contact avec des collaborateurs, clients, fournisseurs ou tiers.

- Elle ne garantit pas l’exhaustivité absolue de toutes les informations publiques existantes.

- Elle ne comprend pas la mise en œuvre des recommandations, sauf prestation complémentaire.

- Les analyses multi-pays, multi-filiales, multi-marques, multilingues ou fortement urgentes nécessitent un devis spécifique.

Besoin d’un suivi dans la durée ?

Cette cartographie fournit un état des lieux structuré à un instant donné. Si vous souhaitez suivre les signaux dans le temps, détecter des mentions sensibles, des signaux de fuite ou des évolutions réputationnelles, une veille mensuelle est plus adaptée.

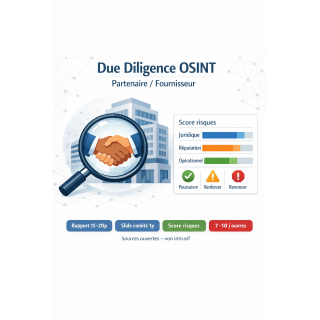

Besoin d’évaluer un tiers spécifique ?

Cette cartographie concerne votre propre organisation et son exposition publique. Si votre besoin porte sur un partenaire, fournisseur, client stratégique ou sous-traitant, une due diligence OSINT est plus adaptée.

Aller plus loin

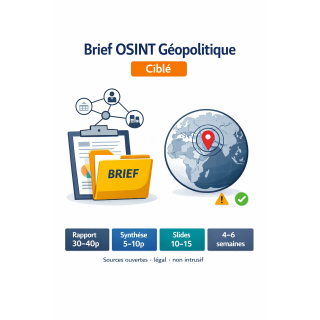

- Veille e-réputation & fuites de données – abonnement mensuel

- Due diligence OSINT – partenaire, fournisseur ou client stratégique

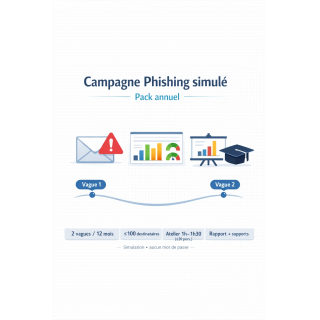

- Campagne Phishing & Sensibilisation – Pack annuel

FAQ

À quoi sert une cartographie de menaces OSINT ?

Elle montre ce qu’un acteur malveillant peut exploiter depuis des sources ouvertes : organisation, dirigeants, marques, actifs visibles, documents publics ou informations facilitant une fraude. Ces constats sont ensuite transformés en scénarios de menace et en matrice de risques pour prioriser des mesures concrètes.

Est-ce un audit technique ou un test d’intrusion ?

Non. Le travail est non intrusif et repose uniquement sur des sources ouvertes légalement accessibles. Un audit technique ou un test d’intrusion peut être envisagé séparément si nécessaire.

Quel est le périmètre standard ?

Le périmètre standard couvre 1 organisation, jusqu’à 3 domaines ou sites web, jusqu’à 5 dirigeants ou porte-paroles en analyse macro, les langues français / anglais et 1 pays ou zone principale. Les extensions sont possibles sur devis.

Qui doit participer à l’atelier de restitution ?

Idéalement : IT / sécurité, direction, communication et un ou plusieurs métiers concernés, par exemple finance, achats ou RH. Jusqu’à 8 participants sont inclus dans le format standard.

Quels livrables vais-je recevoir ?

Vous recevez un rapport de 20 à 30 pages, une matrice de risques impact × plausibilité, des recommandations priorisées, un compte-rendu synthétique de 1 à 2 pages et un atelier de restitution de 2 h.

Est-ce que vous analysez la vie privée des dirigeants ?

Non. L’analyse des dirigeants et porte-paroles reste macro, limitée aux informations publiques pertinentes pour comprendre l’exposition de l’organisation, sans intrusion dans la vie privée.

Est-ce que vous contactez des collaborateurs ou des tiers ?

Non. Le périmètre standard ne comprend aucun contact avec des collaborateurs, clients, fournisseurs, journalistes, plateformes ou tiers. La prestation repose uniquement sur des sources ouvertes.

Que se passe-t-il après la cartographie ?

Vous pouvez exécuter les recommandations en interne, mettre en place une veille récurrente, renforcer votre hygiène informationnelle, sensibiliser les équipes ou demander un accompagnement complémentaire selon les risques identifiés.